Les administrateurs Enterprise peuvent configurer le SSO SAML pour Okta ou Microsoft Entra directement depuis le Tableau de bord Mintlify. Pour d’autres fournisseurs comme Google Workspace ou Okta OIDC, contactez-nous pour configurer le SSO.

Configurer le SSO Okta dans votre Tableau de bord Mintlify

- Dans votre Tableau de bord Mintlify, accédez à la page Single Sign-On.

- Cliquez sur Configure.

- Sélectionnez Okta SAML.

- Copiez l’URL de Single sign on et l’Audience URI.

Créer une application SAML dans Okta

-

Dans Okta, sous Applications, créez une nouvelle intégration d’application utilisant SAML 2.0.

-

Saisissez les informations suivantes à partir de Mintlify :

- Single sign on URL : l’URL que vous avez copiée depuis votre Tableau de bord Mintlify

- Audience URI : l’URI que vous avez copiée depuis votre Tableau de bord Mintlify

- Name ID Format :

EmailAddress

-

Ajoutez ces déclarations d’attribut :

| Name | Name format | Value |

|---|

firstName | Basic | user.firstName |

lastName | Basic | user.lastName |

Copier l’URL de metadata Okta

Dans Okta, allez dans l’onglet Sign On de votre application et copiez l’URL de metadata.

Enregistrer dans Mintlify

De retour dans le Tableau de bord Mintlify, collez l’URL de metadata et cliquez sur Enregistrer les modifications.

Configurer Microsoft Entra SSO dans votre tableau de bord Mintlify

- Dans votre tableau de bord Mintlify, accédez à la page Single Sign-On.

- Cliquez sur Configure.

- Sélectionnez Microsoft Entra ID SAML.

- Copiez l’URL de connexion unique et l’URI d’audience.

Créer une application d’entreprise dans Microsoft Entra

- Dans Microsoft Entra, accédez à Enterprise applications.

- Sélectionnez New application.

- Sélectionnez Create your own application.

- Sélectionnez « Integrate any other application you don’t find in the gallery (Non-gallery) ».

Configurer SAML dans Microsoft Entra

- Dans Microsoft Entra, accédez à Single Sign-On.

- Sélectionnez SAML.

- Sous Basic SAML Configuration, saisissez ce qui suit :

- Identifier (Entity ID) : l’URI d’audience depuis Mintlify

- Reply URL (Assertion Consumer Service URL) : l’URL de connexion unique depuis Mintlify

Laissez les autres valeurs vides et sélectionnez Save.Configurer Attributes & Claims dans Microsoft Entra

- Dans Microsoft Entra, accédez à Attributes & Claims.

- Sélectionnez Unique User Identifier (Name ID) sous « Required Claim ».

- Modifiez l’attribut Source en

user.primaryauthoritativeemail.

- Sous Additional claims, créez les éléments suivants :

| Name | Value |

|---|

firstName | user.givenname |

lastName | user.surname |

Copier l’URL de metadata Microsoft Entra

Sous SAML Certificates, copiez l’App Federation Metadata URL.

Enregistrer dans Mintlify

De retour dans le tableau de bord Mintlify, collez l’URL de metadata et cliquez sur Enregistrer les modifications.

Affecter des utilisateurs

Dans Microsoft Entra, accédez à Users and groups. Affectez les utilisateurs qui doivent avoir accès à votre tableau de bord Mintlify.

Le provisionnement JIT fonctionne uniquement pour les connexions initiées par l’IdP. Les utilisateurs doivent se connecter à partir de votre fournisseur d’identité (dashboard Okta ou portail Microsoft Entra) plutôt que de passer par la page de connexion Mintlify.

Mapper les rôles RBAC avec les groupes SAML

groups de l’assertion SAML et associe ces groupes aux rôles du tableau de bord.

Ajoutez une déclaration d’attribut groups à la configuration de votre fournisseur d’identité SAML. L’attribut doit utiliser le format de nom unspecified.

L’assertion SAML résultante doit inclure un AttributeStatement.

<saml2:AttributeStatement xmlns:saml2="urn:oasis:names:tc:SAML:2.0:assertion">

<saml2:Attribute Name="groups" NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:unspecified">

<saml2:AttributeValue xmlns:xs="http://www.w3.org/2001/XMLSchema"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">Everyone</saml2:AttributeValue>

<saml2:AttributeValue xmlns:xs="http://www.w3.org/2001/XMLSchema"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">Engineering</saml2:AttributeValue>

<saml2:AttributeValue xmlns:xs="http://www.w3.org/2001/XMLSchema"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">Admins</saml2:AttributeValue>

</saml2:Attribute>

</saml2:AttributeStatement>

- Le nom de l’attribut doit être

groups (sensible à la casse)

- Le format de nom doit être

urn:oasis:names:tc:SAML:2.0:attrname-format:unspecified

- Chaque groupe auquel l’utilisateur appartient doit être un élément

AttributeValue distinct

Dans la configuration de votre application SAML Okta, ajoutez une déclaration d’attribut de groupe :| Name | Name format | Filter | Value |

|---|

groups | Unspecified | Matches regex | .* |

Dans votre application d’entreprise Microsoft Entra :

- Accédez à Single Sign-On > Attributes & Claims.

- Sélectionnez Add a group claim.

- Sélectionnez les groupes à inclure (tous les groupes ou des groupes spécifiques).

- Sous Advanced options, cochez Customize the name of the group claim et définissez le nom sur

groups.

Modifier ou supprimer le fournisseur SSO

- Accédez à la page Single Sign-On dans votre Dashboard.

- Cliquez sur Configure.

- Sélectionnez votre fournisseur SSO préféré ou choisissez de ne pas utiliser le SSO.

Si vous désactivez le SSO, les utilisateurs devront s’authentifier à l’aide d’un mot de passe, d’un lien magique ou de Google OAuth.

Pour les fournisseurs autres que Microsoft Entra ou Okta SAML, contactez-nous pour configurer le SSO.

Google Workspace avec SAML

Créer une application

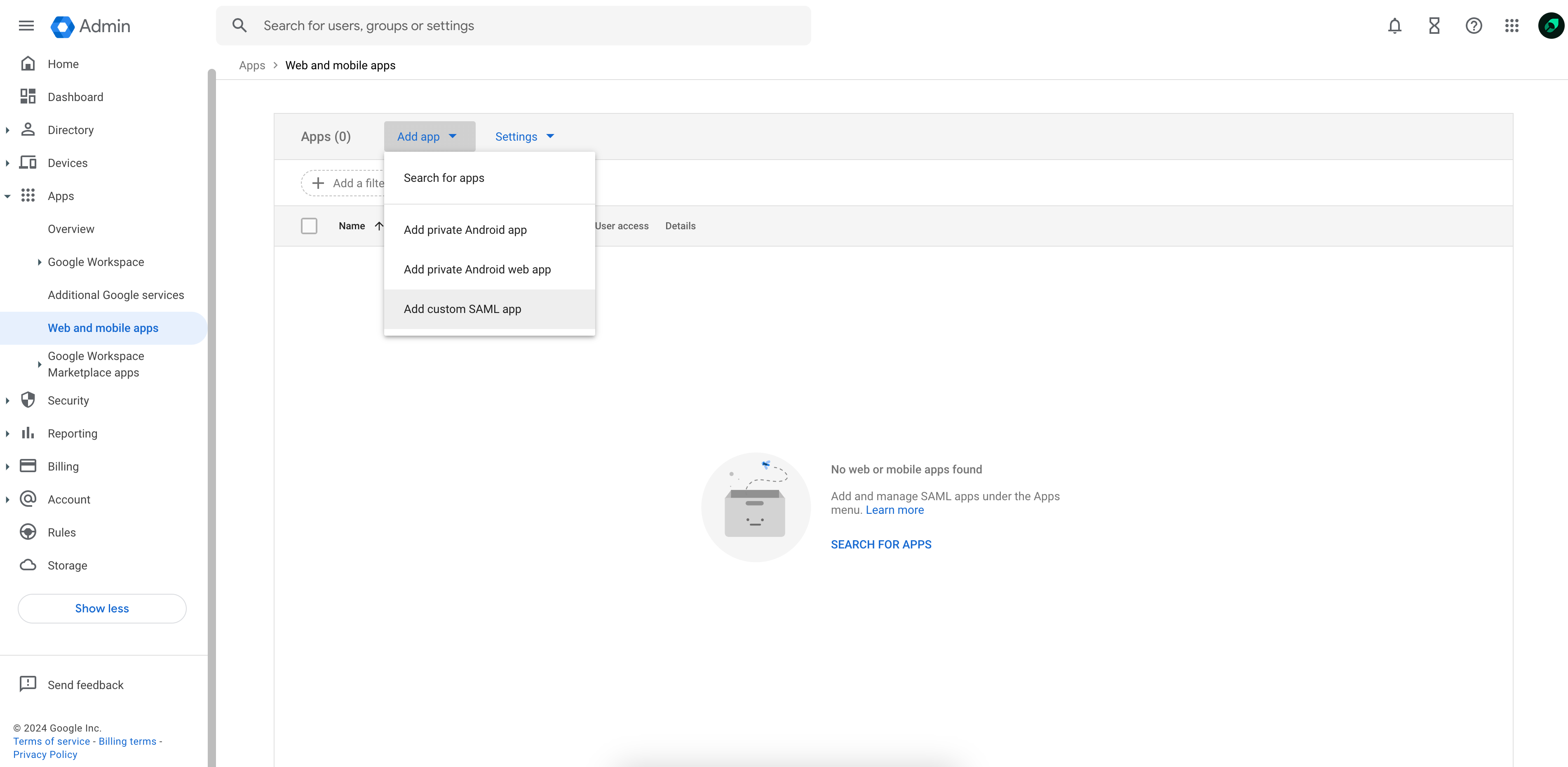

- Dans Google Workspace, accédez à Web and mobile apps.

- Sélectionnez Add custom SAML app dans le menu déroulant Add app.

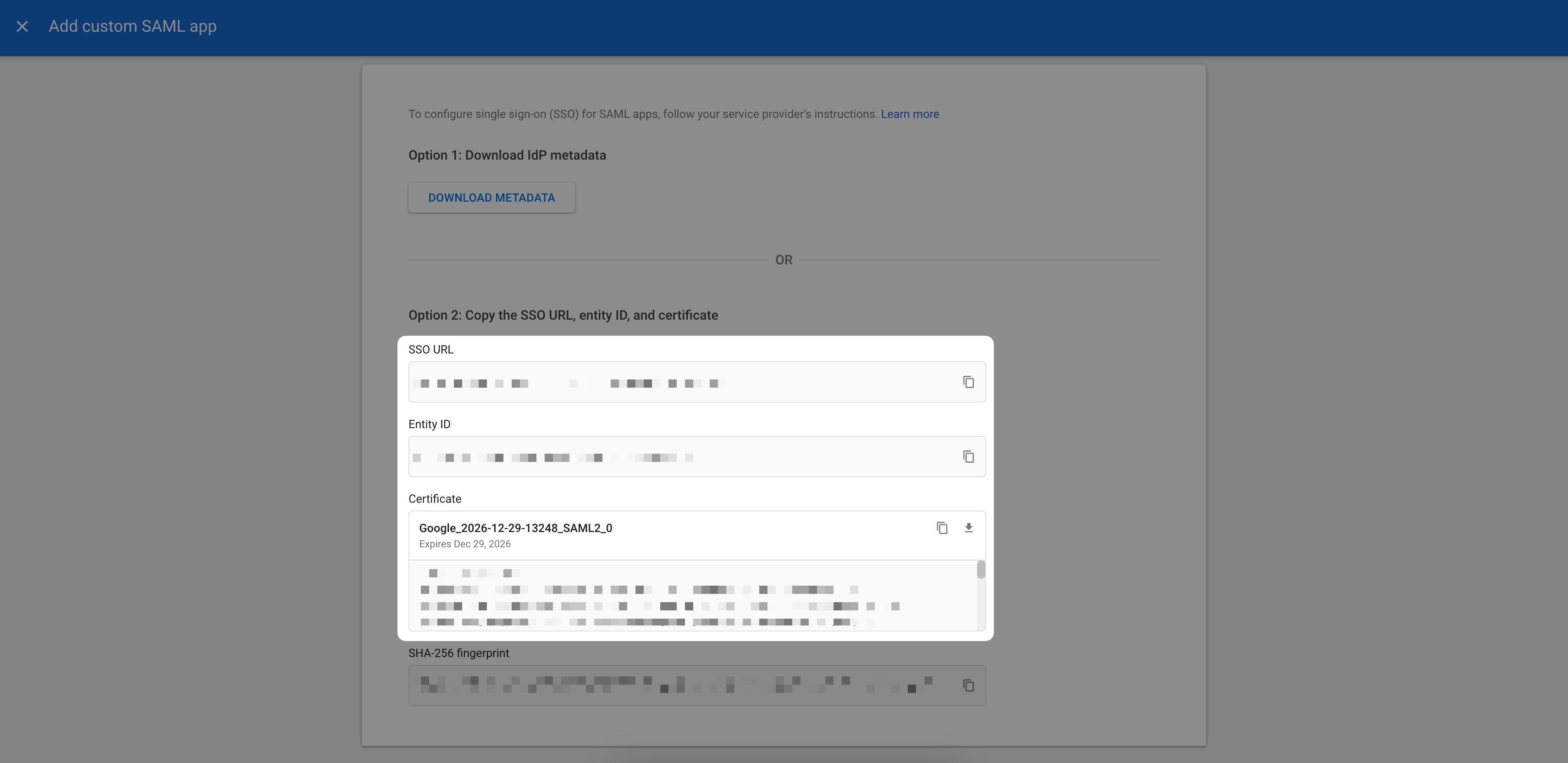

Envoyez-nous les informations de votre IdP

Copiez l’URL SSO, l’Entity ID et le certificat x509 fournis, puis envoyez-les à l’équipe Mintlify. Configurer l’intégration

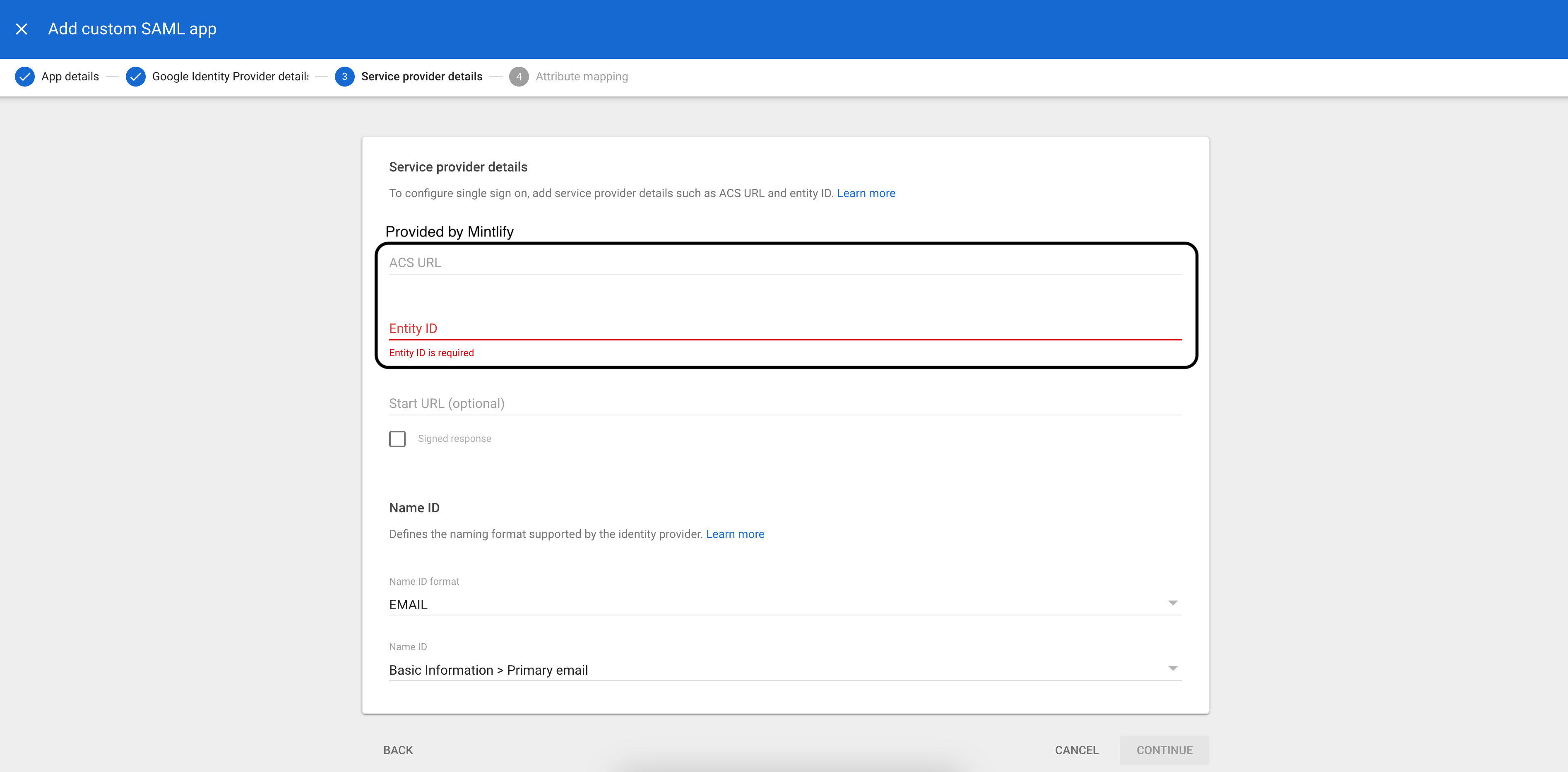

Sur la page Service provider details, saisissez les éléments suivants :

- ACS URL (fournie par Mintlify)

- Entity ID (fourni par Mintlify)

- Name ID format :

EMAIL

- Name ID :

Basic Information > Primary email

À la page suivante, ajoutez les déclarations d’attribut suivantes :| Google Directory Attribute | App Attribute |

|---|

First name | firstName |

Last name | lastName |

Créer une application

Dans Okta, sous Applications, créez une nouvelle intégration d’application utilisant OIDC. Choisissez le type d’application Web Application.

Configurer l’intégration

Sélectionnez le flux d’octroi « code d’autorisation » et renseignez l’URL de redirection fournie par Mintlify.

Envoyez-nous les informations de votre IdP

Accédez à l’onglet General et repérez le Client ID et le client secret. Veuillez nous les transmettre de manière sécurisée, ainsi que l’URL de votre instance Okta (par exemple, <your-tenant-name>.okta.com). Vous pouvez les envoyer via un service comme 1Password ou SendSafely.